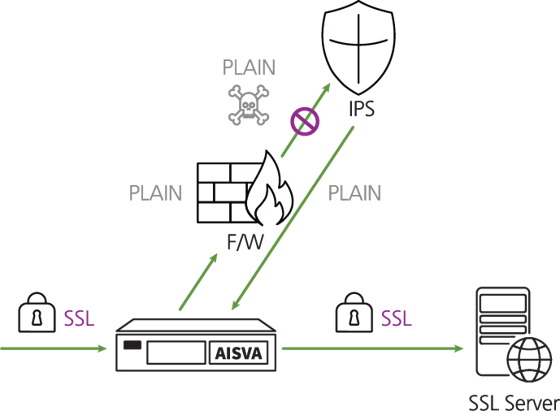

SVA 솔루션은 보안 위협 문제점 제거 목적으로, SSL/TLS 트래픽에 대한 암복호화 역할을 대행 하여, 네트워크 보안 시스템을 비롯 IDS, 로그 수집 서버와 같은 보안 솔루션에 가시성을 제공하는 SSL/TLS 트래픽 암복호화 전용 솔루션입니다.

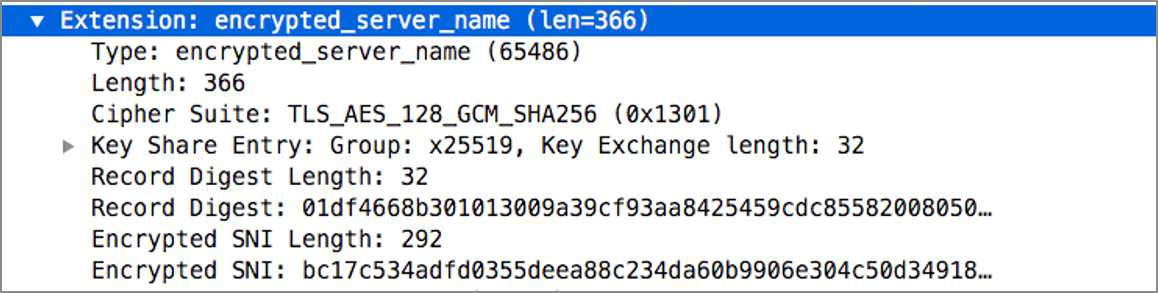

① 암호화 트래픽 복호화 미 수행

- 복호화 기능 부재, 시스템 과부하 등

② 암호화 트래픽은 기존 보안시스템 구간통과

③ 침해 사고 발생

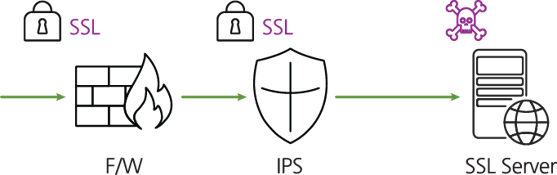

① AISVA가 암호화 트래픽 복호화 수행

② 복호화 평문 트래픽을 보안시스템 구간으로 전송

③ 보안 정책 통과된 평문 트래픽은 AISVA가 수신

④ AISVA가 재 암호화 하여 서버 전송

실시간 모니터링

네트워크 및 SSL 트래픽 모니터링(Mbps, CPS, 개방형 연결)

시스템 리소스 및 인터페이스 상태 모니터링

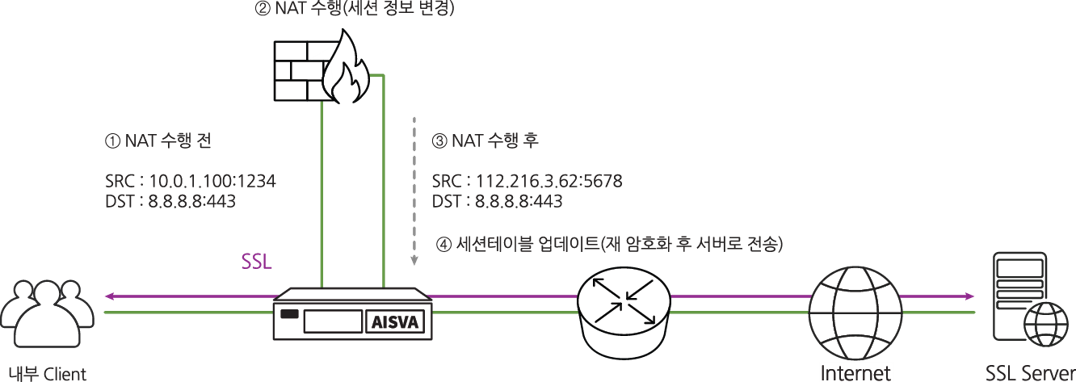

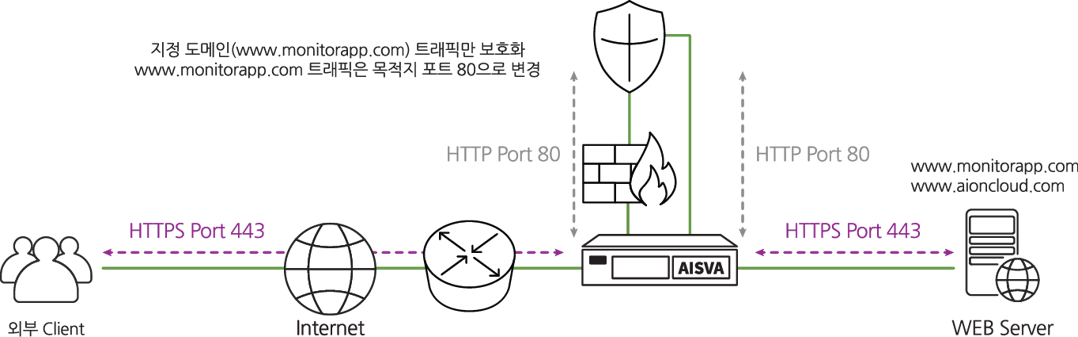

In & out bound 트래픽 처리

보호된 서버 인증서 및 개인 키 등록(인바운드)

추가 서버 등록 없이 자동 SSL 세션 인식(아웃바운드)

상세 로그 보기

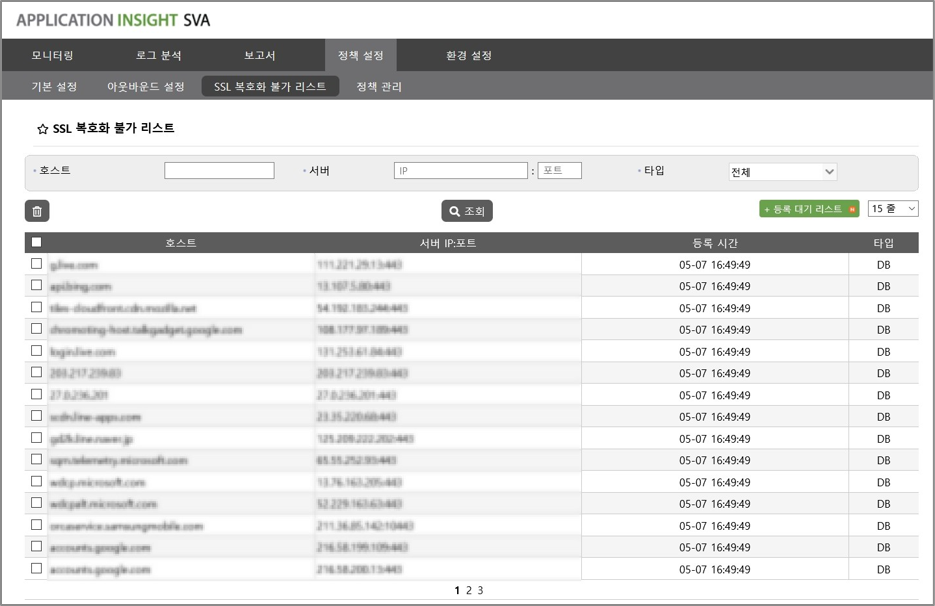

인바운드 / 아웃바운드 SSL 암복호화 수행 이력에 대한 로그 조회 및 저장

바이패스 설정에 따른 인바운드 / 아웃바운드 트래픽 바이패스 이력 로그 조회 및 저장

시스템 관리자의 시스템 설정 및 변경에 대한 운영 이력 로그 조회 및 저장

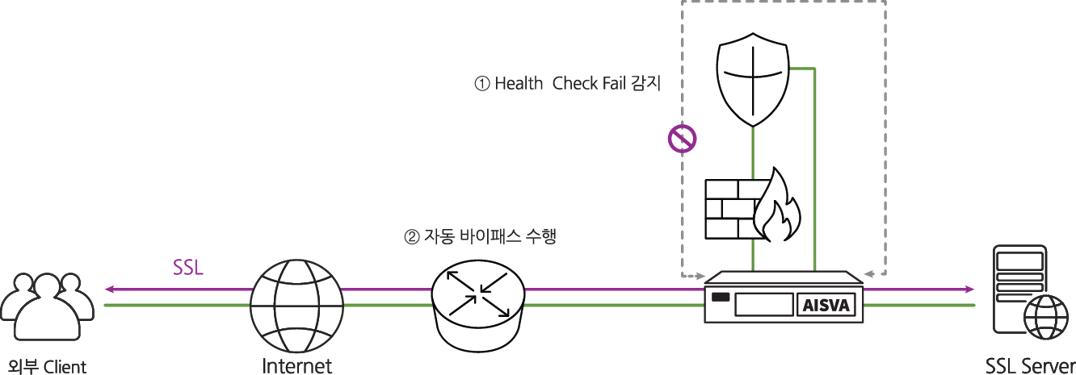

다양한 환경 구성

시스템 관리자 설정(암호, 메뉴별 권한, 접속 IP 등

IP, 시간 동기화, 타임 존 등에 대한 설정

보안기기 연동 인터페이스 설정

라이센스, 업데이트 및 프로그램 백업, 운영 모드, HA 등에 대한 제품 설정

중요 서비스 및 탐지 엔진의 셧다운 및 재시작

| Specification | AISVA-200_Y20 | AISVA-500_Y20 | AISVA-1000_Y20 |

|---|---|---|---|

| Appearance |  |

|

|

| RAM | 8GB (최대 128GB) | 16GB (최대 128GB) | 32GB (최대 2TB) |

| HDD | 500G | 500G | 2TB |

| MGMT/HA | Mgmt 1 UTP Port HA 1 UTP Por |

Mgmt 1 UTP Port HA 1 UTP Port |

Mgmt 1 UTP Port HA 1 UTP Port |

| Network (Default) |

1G UTP * 4 | 1G UTP * 4 | - |

| Network (Option) |

Slot 1 1G UTP 4Port 1G Fiber 4Port 10G Fiber 2Port |

Slot 1 1G UTP 4Port 1G Fiber 4Port 10G Fiber 2Port |

8 Slot 1G UTP 4Port 1G Fiber 4Port 10G Fiber 2Port |

| CPS | 10,000 | 20,000 | 35,000 |

| TPS | 40,000 | 70,000 | 150,000 |

| Throughput | 1G | 2G | 5G |

| Recommended HTTPS Traffic |

300M | 500M | 1.5G |

| Specification | AISVA-2000_Y20 | AISVA-4000_Y20 | AISVA-8000_Y20 |

|---|---|---|---|

| Appearance |  |

|

|

| RAM | 32GB (최대 2TB) | 64GB (최대 2TB) | 64GB (최대 2TB) |

| HDD | 2TB | 2TB | 2TB |

| MGMT/HA | Mgmt 1 UTP Port HA 1 UTP Por |

Mgmt 1 UTP Port HA 1 UTP Port |

Mgmt 1 UTP Port HA 1 UTP Port |

| Network (Default) |

- | - | - |

| Network (Option) |

8 Slot 1G UTP 4Port 1G Fiber 4Port 10G Fiber 2Port |

8 Slot 1G UTP 4Port 1G Fiber 4Port 10G Fiber 2Port |

8 Slot 1G UTP 4Port 1G Fiber 4Port 10G Fiber 2Port |

| CPS | 50,000 | 65,000 | 80,000 |

| TPS | 200,000 | 250,000 | 350,000 |

| Throughput | 6.5G | 8G | 10G |

| Recommended HTTPS Traffic |

2.5G | 3.5G | 5G |

TOP